Questo blog utilizza, da ora, DoFollow (i commenti che specificano un sito web ricevono automaticamente un backlink): una forma di gratitudine verso chi commenta costruttivamente (quindi non pensate che i commenti inutili siano tollerati) i post.

Category: various

Scandoo: un modo per scoprire se il proprio sito ha dei link a pagine sospette o infette

Potrebbe accadere che qualche malintenzionato abbia modificato le pagine del vostro sito/blog per inserire alcuni link nascosti a pagine sospette o a pagine che contengono del malware. In questi casi i motori di ricerca penalizzano fortemente la vostra pagina web, sia per problemi di posizionamento (le pagine sospette non sono mai ben viste, anche se si tratta solo di un link) sia per problemi di security per i visitatori (un motore di ricerca che consiglia pagina contenenti del malware non è affidabile).

Per evitare di incorrere in questi problemi, si utilizza Scandoo, un wrapper di ricerca attorno a Google che permette di capire se i link di destinazione presenti in una pagina sono sospetti o meno. Per testare il vostro sito, vi basta scrivere "site:vostrosito.com” nella casella di ricerca: Se i risultati contengono tutti segni di spunta verdi, allora il vostro sito non contiene link sospetti. Se invece ottenete una croce rossa o altro, allora il link è sospetto e dovete intervenire.

Apache: bloccare determinati IP usando .htaccess

Se il vostro hosting vi fornisce una piattaforma Apache, allora è possibile bloccare la visione del vostro sito a determinati IP (ad esempio per questioni di spam o privacy – sicuramente se vi siete imbattuti in questa pagina sapete perché li volete bloccare).

Vediamo come possiamo bloccare questi IP:

- creiamo un file .htaccess;

- scriviamo le seguenti righe nel file appena creato:

- facciamo l’upload del file nella root del proprio sito

allow from all

deny from 111.222.222.2

deny from 1.2In questo caso blocchiamo tutte le richieste provenienti dall’indirizzo IP 111.222.222.2 e dalla sottorete 1.2/16. È sufficiente aggiungere ogni IP (o ogni sottorete) che vogliamo bloccare su una nuova riga, seguendo il pattern mostrato.

Quando questi IP cercheranno di visualizzare il vostro sito, otterranno una pagina HTTP 403 (Access Forbidden).

Altri possibili utilizzi del file .htaccess si possono trovare qui.Come scrivere la tesi di laurea con LaTeX

Prossimo al traguardo della laurea specialistica, ho scritto la mia seconda tesi di laurea ancora con LaTeX. Nonostante io sia un fanboy della suite Office di Microsoft, ho deciso di rimanere fedele al LaTeX: perché?

- perché l’inserimento delle figure non crea grossi grattacapi come con Word;

- perché la resa tipografica è di gran lunga migliore;

- perché è sicuramente molto più adatto per scrivere un libro (quale una tesi di una laurea) rispetto a Word, grazie alla filosofia che permette all’autore di separare il contenuto dal documento dalla sua formattazione (capirete il perché leggendo una delle guide qui sotto).

Fino ad oggi ho letto una decina di guide, tra le migliori posso ricordare Impara LaTeX! (… e mettilo da parte), Una (mica tanto) breve introduzione a LaTeX e Scrivere la tesi di laurea con LaTeX.

Ultimamente ho trovato una guida che riassume e completa le tre precedenti: oserei chiamarla LA guida. È aggiornatissima, contienere molte nozioni (anche quelli di grammatica italiana che spesso servono) e le presenta in modo chiaro e semplice, utilizzando sempre degli esempi. Inoltre, ogni esempio è corredato dalla rispettiva versione “codice sorgente”. La guida è stata scritta da Lorenzo Pantieri, e si intitola L’arte di scrivere con LaTeX. Non dimenticate di fargli avere il vostro feedback (sul suo sito sono presenti i contatti).

Ora, per i più impazienti, che cosa vi serve per scrivere la vostra tesi di laurea? Supponendo che usiate Windows (non importa se XP o Vista), vi servono essenzialmente due cose:

- Un “compilatore” e tutto la relativa suite LaTeX: io consiglio MikTeX

- Un editor di testi che si integri con LaTeX: io consiglio TeXnic Center

Dopo aver installato MikTeX e TeXnic Center, il gioco è fatto: da questo momento in poi dovrete solo aprire TeXnic Center e cominciare a scrivere, utilizzando la sintassi del LaTeX (se non la conoscete dovete, appunto, leggere la guida).

Se usate altri sistemi operativi (come Linux o MacOSX), nella guida di Pantieri trovate tutto il materiale per installare correttamente la suite LaTeX per il vostro sistema operativo.

Kevin Mitnick: l’arte dell’inganno e l’arte dell’intrusione

Sono sempre stato incuriosito da un personaggio quale Kevin Mitnick, per il movimento Free

Kevin e per le sue idee.

Kevin e per le sue idee.Ormai due anni or sono, ho letto il primo libro di Mitnick: l’arte dell’inganno (the art of deception). Il libro tratta il tema del social engineering: il tema è interessante, e rivela quanto spesso le persone sono inclini a fornire informazioni sensibili a persone sconosciute (o che forniscono credenziali convincenti). Tuttavia in alcuni punti la lettura è noiosa (ci sono trascrizioni di dialoghi e il dettaglio tecnico è molto basso). In definitiva, leggetelo se vi interessa sapere di più sulle tecniche di social engineering che vengono usate, e come difendersi.

Il secondo libro, l’arte dell’intrusione (the art of intrusion): 288 pagine divorate in 6 giorni. Si parla di dettagli tecnici, tecniche di intrusione, storie “gialle”: un mix veramente interessante e che crea dipendenza. I 10 capitoli scorrono veloci, tra slot-machine modificate e intrusioni in banche dati. Alla fine di ogni capitolo, Kevin analizza le tecniche utilizzate e costruisce alcune riflessioni, e spiega come ci si può difendere da questi attacchi. L’ultimo capitolo del libro è dedicato ad un attacco di social engineering, un caso esemplare da cui trarre insegnamento. Alcune considerazioni:

Il secondo libro, l’arte dell’intrusione (the art of intrusion): 288 pagine divorate in 6 giorni. Si parla di dettagli tecnici, tecniche di intrusione, storie “gialle”: un mix veramente interessante e che crea dipendenza. I 10 capitoli scorrono veloci, tra slot-machine modificate e intrusioni in banche dati. Alla fine di ogni capitolo, Kevin analizza le tecniche utilizzate e costruisce alcune riflessioni, e spiega come ci si può difendere da questi attacchi. L’ultimo capitolo del libro è dedicato ad un attacco di social engineering, un caso esemplare da cui trarre insegnamento. Alcune considerazioni:- Il libro in alcuni punti è molto tecnico (si parla di RARP, reverse DNS, port knocking): anche se si parla di “racconti gialli”, è meglio avere un buon background tecnico per comprendere al meglio i dettagli di attacco nel corso del libro.

- La traduzione in italiano, in alcuni punti, è forse un po’ troppo spinta (“token-gettoni”, magari colpa di un traduttore troppo zelante?)

- Nelle ultime parti del libro si pubblicizza in modo eccessivo il primo libro di Mitnick, l’arte dell’inganno.

La citazione nella citazione: nel suo libro, Mitnick cita “L’arte della guerra” di Sun Tzu:

Know thy enemy and thyself, and you will be victorious.

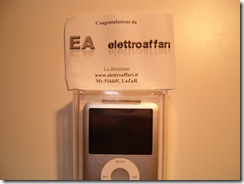

Come si organizza un blog contest: l’esempio di Elettroaffari

Recentemente ho vinto un Ipod nano attraverso il contest organizzato da Elettroaffari; non c’è che dire, sono rimasto molto soddisfatto dalla loro professionalità: in primo luogo perché dopo l’estrazione del vincitore, sono bastati 4 giorni per ricevere il mio regalo. In secondo luogo, per la modalità di organizzazione, che io definisco esemplare per tutti quelli che vogliono organizzare un blog contest. Vediamo perché.

Come tutti i blog contest, richiede un post in cui si parli dell’articolo e una segnalazione dell’avvenuto link e post (non come commento ad un post come in quasi tutti gli altri casi, ma con un post su un forum). Ho “meditato” sulla modalità di estrazione del vincitore, e l’ho trovata leggermente diversa (rispetto ad altri blog contest da altri siti); questa diversità risulta in una modalità di organizzazione che io definirei “da prendere come esempio”. Perché?

- A differenza di molti blog contest, i tempi di chiusura delle iscrizioni e di estrazione sono stati rispettati regolarmente

- La modalità di estrazione è stata la più convincente di tutti i blog contest: molti blog contest si affidano a fantomatiche estrazioni da una sacca contenente i numeri di tutti i partecipanti del contest o peggio ancora da un generatore di numeri pseudorandom. Ci sono molti aspetti dubbi:

- Chi assegna il numero al partecipante? In molti contest chi organizza il contest sceglie il numero per ogni partecipante.

- La modalità di estrazione:

- Chi garantisce che nel tanto acclamato “video dell’estrazione” (decantato come prova televisiva) l’estrazione non sia pilotata? Insomma, come si può avere la certezza che ci siano effettivamente tutti i numeri dei partecipanti nella sacca, o che il generatore di numeri pseudorandom copra i numeri di tutti i partecipanti?

- Chi garantisce che il vincitore non sia un amico dell’organizzatore del contest (è già successo) e quindi riceva un trattamento speciale (= vince proprio lui)?

- Chi garantisce che l’autore del blog non impersonifichi un utente che partecipa al contest e poi, guardacaso, vince proprio quell’utente? In questo modo l’autore del blog ne guadagna in popolarità (più link, più PageRank) in modo totalmente gratuito, e imbrogliando gli utenti che hanno partecipato al contest

L’esempio di Elettroaffari illustra come si organizza un contest in modo che la modalità di estrazione sia assolutamente sicura e a prova di manomissioni: ogni partecipante sceglie un numero da 1-90; una volta chiuse le iscrizioni, il vincitore sarà il partecipante corrisponte al primo estratto sulla ruota del lotto.

L’esempio di Elettroaffari illustra come si organizza un contest in modo che la modalità di estrazione sia assolutamente sicura e a prova di manomissioni: ogni partecipante sceglie un numero da 1-90; una volta chiuse le iscrizioni, il vincitore sarà il partecipante corrisponte al primo estratto sulla ruota del lotto.Perché si utilizza uno strumento come il lotto, o un evento a carattere nazionale?

- Innanzitutto, il lotto non può essere pilotato dagli autori del contest nè da nessun altro che sia collegato al contest

- L’evento di estrazione è inconfutabile: essendo un evento a carattere nazionale, l’estrazione è sotto gli occhi di tutti, nessuno può negare che sia stato estratto un determinato numero e l’evidenza dell’estrazione conferma la vincita di un utente

Qualcuno potrà dire che sto facendo della pubblicità ad Elettroaffari: avendo già un post (quello di partecipazione al contest) con un link al loro sito la pubblicità l’ho già fatta; in secondo luogo, non me ne viene in tasca nulla: ho già ricevuto il mio regalo. Con questo post voglio semplicemente mostrare che esiste il modo giusto e corretto di organizzare un blog contest; se organizzati in questo modo, i blog contest non sono una “fregatura”, né per l’organizzatore, nè per i partecipanti.

E questo post non mi serve nemmeno per avere facilitazioni sul prossimo contest eventualmente organizzato da Elettroaffari: visto che si usa il lotto, con questo post non mi guadagno la capacità di previsione dei numeri estratti.

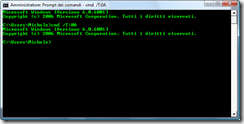

Cambiare il colore del testo e dello sfondo nel prompt dei comandi di Windows

A volte può essere comodo (o addirittura geek) avere un prompt dei comandi in cui il colore di sfondo o quello del testo (o entrambi) sono definiti dall’utente. Ad esempio, io mi trovo bene con un terminale tipo “Matrix”, in cui ho del testo verde su uno sfondo nero.

A volte può essere comodo (o addirittura geek) avere un prompt dei comandi in cui il colore di sfondo o quello del testo (o entrambi) sono definiti dall’utente. Ad esempio, io mi trovo bene con un terminale tipo “Matrix”, in cui ho del testo verde su uno sfondo nero.Come si può cambiare il colore di sfondo?

È molto semplice: il comando cmd supporta l’opzione /T:xx, dove xx specifica (rispettivamente) la combinazione di colore di sfondo e colore del testo che volete.

La lista dei colori è la seguente:

0 = Nero 8 = Grigio

1 = Blu scuro 9 = Blu

2 = Verde A = Verde limone

3 = Verde acqua B = Azzurro

4 = Bordeaux C = Rosso

5 = Viola D = Fucsia

6 = Verde oliva E = Giallo

7 = Grigio chiaro F = BiancoAd esempio, per ottenere una console con sfondo nero e testo verde (come nel mio esempio), lo switch è /T:0A

Come risolvere il problema della risoluzione host (dnscache) in Windows XP e Windows Vista

Dopo molto tempo che il mio computer è acceso, può capitare che non si riesca più a risolvere alcun nome host (ad esempio, Firefox non riesce a risolvere www.google.it); questo succede sia con Windows XP che con Windows Vista. Questo può dipendere da un servizio chiamato Client DNS (dnscache).

A cosa serve? Dalla descrizione dei servizi di Windows:

Il servizio Client DNS (dnscache) memorizza nella cache i nomi DNS e registra il nome completo del computer per il computer in uso. Se tale servizio viene arrestato, la risoluzione dei nomi DNS verrà eseguita comunque, ma i risultati delle query relative ai nomi DNS non verranno memorizzati nella cache e il nome del computer non verrà registrato. Se il servizio viene disattivato, non sarà più possibile avviare i servizi che dipendono esplicitamente da esso.

In teoria questo servizio costituisce una cache di nomi DNS per evitare di risolvere i nomi DNS richiesti più di frequenti. Nel mio caso però non velocizza affatto, infatti non riesco a navigare!

Da quando ho disabilitato il servizio, mi accorgo che tale problema non si presenta più: se è anche il vostro problema, provate a disabilitare il servizio (Pannello di controllo -> Strumenti di amministrazione -> Servizi -> Client DNS -> Disabilita).

Maggiori informazioni su: https://www.tech-faq.com/flush-dns.shtml

Come ripristinare l’ibernazione in Windows Vista dopo aver eseguito la pulizia disco

Se avete eseguito la “pulizia disco” (Utilità di sistema) e avete selezionato di cancellare i file di ibernazione del sistema, allora Windows Vista ha disattivato l’ibernazione. Come ritornare alla soluzione in cui il computer si iberna?

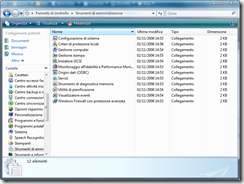

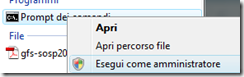

Se avete eseguito la “pulizia disco” (Utilità di sistema) e avete selezionato di cancellare i file di ibernazione del sistema, allora Windows Vista ha disattivato l’ibernazione. Come ritornare alla soluzione in cui il computer si iberna? Semplice: basta aprire il prompt dei comandi come amministratore (vedi figura) e digitare:

Semplice: basta aprire il prompt dei comandi come amministratore (vedi figura) e digitare:powercfg -h on

A questo punto l’ibernazione è di nuovo attivata.